Escopo do laboratório

- reconhecimento inicial com

nmap - enumeração web via

curle descoberta emrobots.txt - comprometimento do WordPress em ambiente controlado

- reverse shell e pós-exploração

- escalação final até root

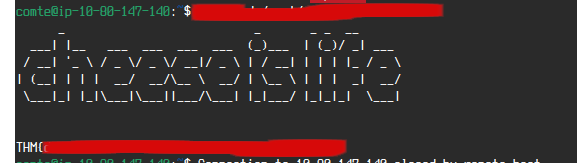

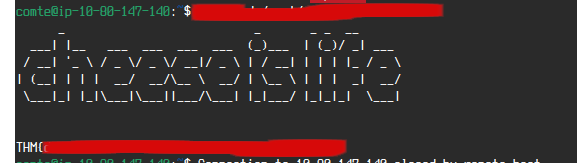

Showcase técnico da room Mr. Robot, organizado a partir do meu relatório local de conclusão para apresentar cadeia de exploração, evidências reais do laboratório e principais aprendizados em Cybersecurity.

nmapcurl e descoberta em robots.txtnmapcurlgobusterpython3 + requestshydrahashcatnetcatrobots.txt pode vazar mais do que deveriaCapturas reais usadas para compor o showcase público, junto do fluxo técnico resumido da room.